ANSI/EIA/TIA-568-A DOCUMENTO PRINCIPAL QUE REGULA TODO LO CONCERNIENTE A SISTEMAS DE CABLEADO ESTRUCTURADO PARA EDIFICIOS COMERCIALES.

Esta norma reemplaza a la EIA/TIA 568 publicada en julio de 1991

El propósito de la norma EIA/TIA 568A se describe en el documento de la siguiente forma:

"Esta norma especifica un sistema de cableado de telecomunicaciones genérico para edificios comerciales que soportará un ambiente multiproducto y multifabricante. También proporciona directivas para el diseño de productos de telecomunicaciones para empresas comerciales.

El propósito de esta norma es permitir la planeación e instalación de cableado de edificios comerciales con muy poco conocimiento de los productos de telecomunicaciones que serán instalados con posterioridad. La instalación de sistemas de cableado durante la construcción o renovación de edificios es significativamente menos costosa y desorganizadora que cuando el edificio está ocupado."

Alcance

La norma EIA/TIA 568A especifica los requerimientos mínimos para el cableado de establecimientos comerciales de oficinas. Se hacen recomendaciones para:

Las topología

La distancia máxima de los cables

El rendimiento de los componentes

Las tomas y los conectores de telecomunicaciones

Se pretende que el cableado de telecomunicaciones especificado soporte varios tipos de edificios y aplicaciones de usuario. Se asume que los edificios tienen las siguientes características:

Una distancia entre ellos de hasta 3 km

Un espacio de oficinas de hasta 1,000,000 m2

Una población de hasta 50,000 usuarios individuales

Las aplicaciones que emplean el sistemas de cableado de telecomunicaciones incluyen, pero no están limitadas a:

Voz

Datos

Texto

Video

Imágenes

http://bignewsoftware.blogspot.mx/2011/04/norma-eia-tia-568a-568b.html

-Norma TIA/568B:

TIA/EIA-568-B intenta definir estándares que permitirán el diseño e implementación de sistemas de cableado estructurado para edificios comerciales y entre edificios en entornos de campus. El sustrato de los estándares define los tipos de cables, distancias, conectores, arquitecturas, terminaciones de cables y características de rendimiento, requisitos de instalación de cable y métodos de pruebas de los cables instalados. El estándar principal, el TIA/EIA-568-B.1 define los requisitos generales, mientras que TIA/EIA-568-B.2 se centra en componentes de sistemas de cable de pares balanceados y el -568-B.3 aborda componentes de sistemas de cable de fibra óptica.

http://normaeiatia568ayb.blogspot.mx/

-Combinación de normas:

Las dos Normas especificas para Computadoras

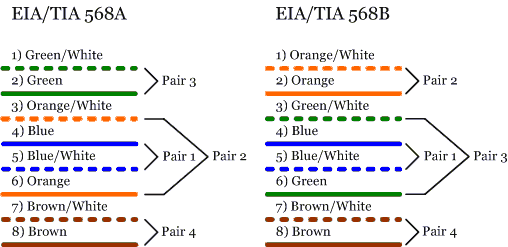

El cableado estructurado para redes de computadores nombran dos tipos de normas o configuraciones a seguir, estas son: La EIA/TIA-568A (T568A) y la EIA/TIA-568B (T568B) que comúnmente le llamamos norma A y norma B. La diferencia entre ellas es el orden de los colores de los pares a seguir para el conector RJ45.

A continuacion se muestra el orden de cada norma:

Como armar un cable de red cruzado para conectar dos computadores entre si?

El cable cruzado es utlizado para conectar dos PCs directamente o equipos activos entre si, como hub con hub, con switch, router, etc.

Un cable cruzado es aquel donde en los extremos la configuracion es diferente. El cable cruzado, como su nombre lo dice, cruza las terminales de transmision de un lado para que llegue a recepcion del otro, y la recepcion del origen a transmision del final.

Para crear el cable de red cruzado, lo unico que deberá hacer es armar un extremo del cable con la norma T568A y el otro extremo con la norma T568B.

Nota: Ciertos equipos activos tienen la opcion de predeterminarles que tipo de cable van a recibir, si uno recto o uno cruzado, esto se realiza a traves de un boton o via software (programacion del equipo), facilitando asi al personal que instala y mantiene la red el trabajo del cableado.

Como armar un cable de red directo para conectar un computador a un HUB o SWITCH?

El cable recto es sencillo de construir, solo hay que tener la misma norma en ambos extremos del cable. Esto quiere decir, que si utilizaste la norma T568A en un extremo del cable, en el otro extremo tambien debes aplicar la misma norma T568A.

Este tipo de cables es utilizado para conectar computadores a equipos activos de red, como Hubs, Switchers, Routers.

Terminales de Transmision y Recepcion

Las redes de computadores no utilizan los 4 pares (8 cables) en su totalidad, utilizan solamente 4 cables: 2 para transmitir y 2 para recibir.

La norma que mas se recomienda en Argentina, es la T568A, que viene a ser la norma que mas se usa en nuestro pais.

Ultimo concejo, antes de poner los cables en la ficha, corroborar que los colores de los cables estén alternados, es decir, uno oscuro, uno claro, uno oscuro, uno claro, etc.

- El Router:

Un “Router” es como su propio nombre indica, y fácilmente se puede traducir, un enrutador o encaminador que nos sirve para interconectar redes de ordenadores y que actualmente implementan puertas de acceso a internet como son los router para ADSL, los de Cable o 3G.

Son ya hoy por hoy en su mayoría dispositivos de Hardware desarrollados por fabricantes como Cisco o Juniper y cuyo software esta desarrollado por esas mismas empresas, aunque también pueden ser ordenadores implementados con los protocolos de red (RIP, OSPF, IGRP, EIGRP y BGP) para los cuales existen ya paquetes (normalmente de software libre) con los distintos Drivers como pueden ser: Quagga, Vyatta, Zebra o ZebOs.

Es decir, si tienes un solo ordenador lo normal sería que tuvieras un moden que te serviría para conectarte a internet a través de la red de tu proveedor en el caso que nos ocupa, pero si tienes más de un ordenador lo habitual es que tengas un router para que tu red pueda conectarse a la red de tu proveedor y este te conecte a internet compartiendo el ancho de banda que hallas contratado entre los distintos ordenadores de tu red. De esta manera el router se convierte en el intermediario entre tu red local y privada de tu casa e internet.

Para ello el router posee dos direcciones Ip’s, una la Ip pública que nos otorga nuestro proveedor que pueden ser tanto estática (que es siempre la misma) como dinámica (que cambia aleatoriamente en función de las necesidades de nuestro proveedor) que suelen ser la mayoría; y otra Ip privada que es la que tiene o le damos para nuestra red interna o local y que nos servirá para centralizar las comunicaciones entre nuestras distintas máquinas u ordenadores.

- El Switch:

Un switch es un dispositivo de propósito especial diseñado para resolver problemas de rendimiento en la red, debido a anchos de banda pequeños y embotellamientos. El switch puede agregar mayor ancho de banda, acelerar la salida de paquetes, reducir tiempo de espera y bajar el costo por puerto.

Opera en la capa 2 del modelo OSI y reenvía los paquetes en base a la dirección MAC.

El switch segmenta económicamente la red dentro de pequeños dominios de colisiones, obteniendo un alto porcentaje de ancho de banda para cada estación final. No están diseñados con el propósito principal de un control íntimo sobre la red o como la fuente última de seguridad, redundancia o manejo.

Al segmentar la red en pequeños dominios de colisión, reduce o casi elimina que cada estación compita por el medio, dando a cada una de ellas un ancho de banda comparativamente mayor.

-La dirección IP:

Estos números, llamados octetos, pueden formar más de cuatro billones de direcciones diferentes. Cada uno de los cuatro octetos tiene una finalidad específica. Los dos primeros grupos se refieren generalmente al país y tipo de red (clases). Este número es un identificador único en el mundo: en conjunto con la hora y la fecha, puede ser utilizado, por ejemplo, por las autoridades, para saber el lugar de origen de una conexión.

Para que entendamos mejor el IP debemos conocer primero el TCP. Un protocolo de red es como un idioma, si dos personas están conversando en idiomas diferentes ninguna entenderá lo que la otra quiere decir. Con las computadoras ocurre una cosa similar, dos computadoras que están conectadas físicamente por una red deben "hablar" el mismo idioma para que una entienda los requisitos de la otra. El protocolo TCP standariza el cambio de informacion entre las computadoras y hace posible la comunicación entre ellas. Es el protocolo más conocido actualmente pues es el protocolo standard de Internet.

El protocolo TCP contiene las bases para la comunicación de computadoras dentro de una red, pero así como nosotros cuando queremos hablar con una persona tenemos que encontrarla e identificarla, las computadoras de una red también tienen que ser localizadas e identificadas. En este punto entra la dirección IP. La dirección IP identifica a una computadora en una determinada red. A través de la dirección IP sabemos en que red está la computadora y cual es la computadora. Es decir verificado a través de un número único para aquella computadora en aquella red específica.

Como funciona?

Los IPs pueden ser fijos o dinámicos: actualmente, los IPs fijos son raros, hasta por una cuestión de seguridad ya que los ataques son más fáciles cuando el número es siempre el mismo. La rotación de direcciones IPs (IP dinámicos) funciona de la siguiente forma: un determinado proveedor de acceso a Internet (Ej. Arnet), posee X números IPs para usar. Cada vez que una máquina se conecta a internet, el proveedor le asigna una dirección IP aleatoria, dentro de una cantidad de direcciones IPs disponibles. El proceso más utilizado para esta distribución de IPs dinámicos es el Dynamic Host Configuration Protocol (DHCP). Para acceder a las URLs, o direcciones IPs públicos como conocemos (p.ej. www.informatica-hoy.com.ar), existen los servidores DNS (Domain Name Server, en inglés), una base de datos responsable por la traducción de nombres alfanuméricos a direcciones IP, fundamentales para el funcionamiento de Internet tal cómo la conoces hoy.

Existen direcciones IPs que, por norma, están reservadas para usos específicos. El IP 0.0.0.0 es un número de red estándar; cómo la dirección IP 127.0.0.1 es usada para probar una conexión local, durante diagnósticos de problemas de la red.

El protocolo TCP contiene las bases para la comunicación de computadoras dentro de una red, pero así como nosotros cuando queremos hablar con una persona tenemos que encontrarla e identificarla, las computadoras de una red también tienen que ser localizadas e identificadas. En este punto entra la dirección IP. La dirección IP identifica a una computadora en una determinada red. A través de la dirección IP sabemos en que red está la computadora y cual es la computadora. Es decir verificado a través de un número único para aquella computadora en aquella red específica.

Como funciona?

Los IPs pueden ser fijos o dinámicos: actualmente, los IPs fijos son raros, hasta por una cuestión de seguridad ya que los ataques son más fáciles cuando el número es siempre el mismo. La rotación de direcciones IPs (IP dinámicos) funciona de la siguiente forma: un determinado proveedor de acceso a Internet (Ej. Arnet), posee X números IPs para usar. Cada vez que una máquina se conecta a internet, el proveedor le asigna una dirección IP aleatoria, dentro de una cantidad de direcciones IPs disponibles. El proceso más utilizado para esta distribución de IPs dinámicos es el Dynamic Host Configuration Protocol (DHCP). Para acceder a las URLs, o direcciones IPs públicos como conocemos (p.ej. www.informatica-hoy.com.ar), existen los servidores DNS (Domain Name Server, en inglés), una base de datos responsable por la traducción de nombres alfanuméricos a direcciones IP, fundamentales para el funcionamiento de Internet tal cómo la conoces hoy.

Existen direcciones IPs que, por norma, están reservadas para usos específicos. El IP 0.0.0.0 es un número de red estándar; cómo la dirección IP 127.0.0.1 es usada para probar una conexión local, durante diagnósticos de problemas de la red.

La mascara de red:

Máscaras de Red. Combinación de bits que sirve para delimitar el ámbito de una red de computadoras. Su función es indicar a los dispositivos qué parte de la dirección IP es el número de la red, incluyendo la subred, y qué parte es la correspondiente al host.

Funcionamiento

Básicamente, mediante la máscara de red una computadora (principalmente la puerta de enlace, router...) podrá saber si debe enviar los datos dentro o fuera de las redes. Por ejemplo, si el router tiene la ip 192.168.1.1 y máscara de red 255.255.255.0, entiende que todo lo que se envía a una IP que empiece por 192.168.1 va para la red local y todo lo que va a otras ips, para fuera (internet, otra red local mayor...).

Te un rango de direcciones IP desde 10.0.0.0 hasta 10.255.255.255. Si todas ellas formaran parte de la misma red, su máscara de red sería: 255.0.0.0. También se puede escribir como 10.0.0.0/8

Como la máscara consiste en una seguidilla de unos consecutivos, y luego ceros (si los hay), los números permitidos para representar la secuencia son los siguientes: 0, 128, 192, 224, 240, 248, 252, 254, y 255.

La representación utilizada se define colocando en 1 todos los bits de red (máscara natural) y en el caso de subredes, se coloca en 1 los bits de red y los bits de host usados por las subredes. Así, en esta forma de representación (10.0.0.0/8) el 8 sería la cantidad de bits puestos a 1 que contiene la máscara en binario, comenzando desde la izquierda. Para el ejemplo dado (/8), sería 11111111.00000000.00000000.00000000 y en su representación en decimal sería 255.0.0.0.

Una máscara de red representada en binario son 4 octetos de bits (11111111.11111111.11111111.11111111).

Hay una notación estándar para grupos de direcciones IP, a veces llamada «dirección de red». Igual que un número de teléfono puede ser separado en prefijo de área y el resto, podemos separar una dirección IP en el prefijo de red y el resto.

Las personas solían hablar sobre «la red 1.2.3», refiriéndose a todas las 256 direcciones de la 1.2.3.0 a la 1.2.3.255. O si no les bastaba con esa red, se referían a «la red 1.2», que implica todas las direcciones desde la 1.2.0.0 a la 1.2.255.255.

Normalmente no escribimos «1.2.0.0 - 1.2.255.255». En su lugar, lo abreviamos como «1.2.0.0/16». Esta extraña notación «/16» (se llama «netmask» - máscara de red), necesita algo de explicación.

Cada número entre los puntos en una dirección IP se compone de 8 dígitos binarios (00000000 a11111111): los escribimos en la forma decimal para hacerlos más legibles a los humanos. El «/16» significa que los primeros 16 dígitos binarios constituyen la dirección d red, o en otras palabras, «1.2.» es la parte de la red (recuerde: cada dígito representa 8 binarios). Esto significa que cualquier dirección IP que comience por «1.2» es parte de la red: «1.2.3.4» y «1.2.3.50» lo son, y «1.3.1.1» no.

Para hacer la vida más fácil, solemos usar redes que acaban en «/8», «/16» y «/24». Por ejemplo, «10.0.0.0/8» es una gran red que contiene las direcciones desde la 10.0.0.0 a la 10.255.255.255 (¡alrededor de 24 millones de direcciones!). 10.0.0.0/16 es más pequeña, y sólo contiene las direcciones IP de la 10.0.0.0 a la 10.0.255.255. 10.0.0.0/24 es aún más pequeña, y sólo contiene las direcciones 10.0.0.0 a 10.0.0.255.

Para hacer las cosas más confusas, hay otras maneras de escribir máscaras de red. Podemos escribirlas como direcciones IP:

10.0.0.0/255.0.0.0

Para terminar, merece la pena señalar que la IP más grande de cualquier red está reservada para la «dirección de difusión», que se puede usar para formar un Máximo número Comentarios Corta Completa Máquinas

/8 /255.0.0.0 16,777,215 Se suele llamar «clase A

/16 /255.255.0.0 65,535 Se suele llamar «clase B» /17 /255.255.128.0 32,767 /18 /255.255.192.0 16,383 /19 /255.255.224.0 8,191 /20 /255.255.240.0 4,095 /21 /255.255.248.0 2,047 /22 /255.255.252.0 1,023 /23 /255.255.254.0 511

/24 /255.255.255.0 255 Se suele llamar «clase C» /25 /255.255.255.128 127 /26 /255.255.255.192 63 /27 /255.255.255.224 31 /28 /255.255.255.240 15 /29 /255.255.255.248 7 /30 /255.255.255.252 3

-La puerta de enlace:

Pasarela o puerta de enlace(del inglés gateway) es un dispositivo, con frecuencia una computadora, que permite interconectar redes con protocolos y arquitecturas diferentes a todos los niveles de comunicación. Su propósito es traducir la información del protocolo utilizado en una red, al protocolo usado en la red de destino.

Un Gateway (compuerta) no es como un puente, que simplemente transfiere información entre dos sistemas sin realizar conversión. Este modifica el empaquetamiento de la información o su sintaxis para acomodarse al sistema destino. Los Gateways trabajan en el nivel más alto del modelo OSI (el de Aplicación). Son el método más sofisticado de interconectar redes. Se pueden conectar redes con arquitecturas completamente distintas; por ejemplo, una red Novell PC con una red con arquitectura SNA o TCP/IP, o con una red Ethernet. Las compuertas no hacen funciones de enrutamiento en la red, simplemente transmiten paquetes para que puedan ser leídos. Cuando una compuerta recibe un paquete de una red, ésta traduce el paquete del formato usado en la red a un formato común entre compuertas, y luego lo envía a otra compuerta, la cual después de recibirlo lo traduce del formato común al formato usado en la red destino, y por último lo envía a ésta.Funcionamiento

-El DNS:

Uno de los términos que más se pueden escuchar en internet cuando hay problemas es la palabra DNS. Pero, ¿Sabemos qué son exactamente las DNS y para qué sirven? Si no es así, intentaremos explicarlo para que todos tengamos una visión general de qué son y para qué sirven.

DNS es la abreviatura de Domain Name System, que traducido al castellano sería algo como sistema de nombres de dominio. Los Servidores DNS son las máquinas capaces de convertir un nombre de dominio tipo www.ono.es en la dirección real de la máquina donde se aloja, que será su dirección IP. Como sería muy complicado de recordar cada número de cada página, se crearon los dominios para recordarlos fácilmente pero claro, estos debían apuntar o dirigir las visitas a la máquina real. Ahí es donde entra, como ya hemos comentado, las DNS.

Por poner un ejemplo práctico, pongamos que queremos entrar a www.ono.es. Al pulsar intro, nuestro navegador contactará con un servidor DNS para que le comunique la dirección real en donde está ONO. El Servidor DNS comprobará que el dominio ono.es corresponde a la IP 62.42.232.235 y es la que le transmitirá al navegador, que podrá devolver al usuario la página de ONO. Tan sencillo como esto.

El proceso se vuelve un poco más sencillo cada vez que navegamos, ya que las direcciones que vayamos visitando se guardarán en una tabla, para agilizar el proceso de páginas que visitamos a menudo. Si no está en esa tabla, se hará una petición al Servidor DNS y cuando se devuelva la dirección IP, se guardará en la tabla para futuras visitas.

-El DHCP:

Definición del término DHCP

DHCP significa Protocolo de configuración de host dinámico . Es un protocolo que permite que un equipo conectado a una red pueda obtener su configuración (principalmente, su configuración de red) en forma dinámica (es decir, sin intervención particular). Sólo tiene que especificarle al equipo, mediante DHCP, que encuentre una dirección IP de manera independiente. El objetivo principal es simplificar la administración de la red.

El protocolo DHCP sirve principalmente para distribuir direcciones IP en una red, pero desde sus inicios se diseñó como un complemento del protocolo BOOTP (Protocolo Bootstrap), que se utiliza, por ejemplo, cuando se instala un equipo a través de una red (BOOTP se usa junto con un servidor TFTP donde el cliente encontrará los archivos que se cargarán y copiarán en el disco duro). Un servidor DHCP puede devolver parámetros BOOTP o la configuración específica a un determinado host.

Funcionamiento del protocolo DHCP

Primero, se necesita un servidor DHCP que distribuya las direcciones IP. Este equipo será la base para todas las solicitudes DHCP por lo cual debe tener una dirección IP fija. Por lo tanto, en una red puede tener sólo un equipo con una dirección IP fija: el servidor DHCP.

El sistema básico de comunicación es BOOTP (con la trama UDP). Cuando un equipo se inicia no tiene información sobre su configuración de red y no hay nada especial que el usuario deba hacer para obtener una dirección IP. Para esto, la técnica que se usa es la transmisión: para encontrar y comunicarse con un servidor DHCP, el equipo simplemente enviará un paquete especial de transmisión (transmisión en 255.255.255.255 con información adicional como el tipo de solicitud, los puertos de conexión, etc.) a través de la red local. Cuando el DHCP recibe el paquete de transmisión, contestará con otro paquete de transmisión (no olvide que el cliente no tiene una dirección IP y, por lo tanto, no es posible conectar directamente con él) que contiene toda la información solicitada por el cliente.

Se podría suponer que un único paquete es suficiente para que el protocolo funcione. En realidad, hay varios tipos de paquetes DHCP que pueden emitirse tanto desde el cliente hacia el servidor o servidores, como desde los servidores hacia un cliente:

- DHCPDISCOVER (para ubicar servidores DHCP disponibles)

- DHCPOFFER (respuesta del servidor a un paquete DHCPDISCOVER, que contiene los parámetros iniciales)

- DHCPREQUEST (solicitudes varias del cliente, por ejemplo, para extender su concesión)

- DHCPACK (respuesta del servidor que contiene los parámetros y la dirección IP del cliente)

- DHCPNAK (respuesta del servidor para indicarle al cliente que su concesión ha vencido o si el cliente anuncia una configuración de red errónea)

- DHCPDECLINE (el cliente le anuncia al servidor que la dirección ya está en uso)

- DHCPRELEASE (el cliente libera su dirección IP)

- DHCPINFORM (el cliente solicita parámetros locales, ya tiene su dirección IP)

El primer paquete emitido por el cliente es un paquete del tipo DHCPDISCOVER. El servidor responde con un paquete DHCPOFFER, fundamentalmente para enviarle una dirección IP al cliente. El cliente establece su configuración y luego realiza un DHCPREQUEST para validar su dirección IP (una solicitud de transmisión ya que DHCPOFFER no contiene la dirección IP) El servidor simplemente responde con un DHCPACK con la dirección IP para confirmar la asignación. Normalmente, esto es suficiente para que el cliente obtenga una configuración de red efectiva, pero puede tardar más o menos en función de que el cliente acepte o no la dirección IP...

-Cableado UTP:

Categorías UTP según recomendación EIA/TIA 568A La recomendación ISO/IEC 11801 establece una clasificación para enlaces de corta distancia, que pueden ser cubiertos con UTP/FTP. En la clasificación se distingue entre cuatro clases de enlaces (A, B, C y D), con prestaciones crecientes. En la cualificación del enlace contribuyen tanto el tipo de cable como los empalmes, conectores, tendido, emisión electromagnética, etc., de manera que las medidas de calidad que determinan la clase deben realizarse una vez instalado. Como referencia, en la figura se indican las distancias máximas que pueden cubrirse con UTP categorías 3 y 5, para cumplir los requerimientos de los distintos enlaces, así como las velocidades binarias con las que operan

Cableado FTP:

Conocido preferentemente por sus siglas de FTP (en inglés, File Transfer Protocol) este protocolo de red llamado Protocolo de Transferencia de Archivos es como su nombre lo indica una de las formas en la cual podemos enviar archivos hacia una Red TCP (siglas en inglés de Transmission Control Protocol) en la que utilizaremos la clásica arquitectura de Cliente - Servidor para dicha transferencia. De este modo, tenemos desde nuestro ordenador que oficiará como Cliente la posibilidad de poder establecer un vínculo con un Servidor remoto para poder o bien descargar archivos desde esta dirección de destino, o bien poder cargar archivos mediante un envío del mismo, sin tener en cuenta como condicionante al Sistema Operativo que se esté utilizando en cada extremo de la comunicación de datos.

Este servicio utiliza el modelo TCP IP para poder establecer, mediante la utilización de los puertos de red 20/21 una conexión de altísima velocidad, aunque esto a veces suele estar aparejado de un riesgo, ya que tanto el inicio de sesión (es decir, el ingreso de Usuario y Contraseña) como también el intercambio de archivos que allí sucede se realiza sin Cifrado alguno.

FIBRA ÓPTICA:

La fibra óptica resulta interesante porque toma un concepto muy antiguo que es la manipulación de la luz, no es otra cosa más que eso, la manipulación controlada de la luz. Si nos remontamos a la historia, los mismos egipcios controlaban la luz por medio de espejos para iluminar dentro de las increíbles pirámides... ¿Precursores de la fibra óptica?

Hoy la manipulación de la luz está controlada dentro de un cable, con terminaciones especiales y en placas especiales que hacen que la transmisión sea posible y que se detallará a lo largo de este poste informativo.